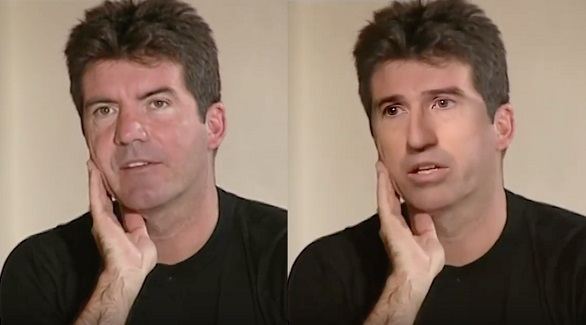

وكالات - الاقتصادي - كشف موقع "ذا نيكست ويب" الإلكتروني، عن كيفية استخدام المبرمجين للذكاء الاصطناعي في التعديل على أشكال الشخصيات في مقاطع الفيديو، عبر تقنية "ديب فيكس"

تشتهر تقنية ديب فيكس بقدرتها على تبديل وجوه الممثلين من مقطع فيديو إلى آخر، وظهرت لأول مرة في عام 2018، وسرعان ما انتشرت بعد أن تم استخدامها لتعديل مقاطع الفيديو لإبراز ممثلين من هوليوود وسياسيين أمريكيين.

تعمل التقنية عبر تزويد جهاز التشفير التلقائي بسلسلة من الصور، لتصبح أليفة لديه، ويتمكن من فك تشفيرها بحيث تكون صورة الإخراج مشابهة لصورة الإدخال قدر الإمكان.

كلما كان مجال المشكلة ضيقاً، زادت دقة نتائج وحدة التشفير التلقائي. على سبيل المثال، إذا قمت بتدريب المشفر التلقائي على صور وجهك فقط ، فستجد الشبكة في النهاية طريقة لتشفير ميزات وجهك (الفم والعينين والأنف وما إلى ذلك) في مجموعة صغيرة من القيم العددية واستخدمها لإعادة إنشاء صورتك بدقة عالية.

تستخدم تطبيقات Deepfake تكوينًا خاصًا لأدوات التشفير التلقائي. ويستخدم مولد التزييف العميق جهازين للتشفير التلقائي، أحدهما مدرب على وجه الممثل والآخر مدرب على الهدف.

بعد أن يتم تدريب أجهزة التشفير التلقائي، تقوم بتبديل مخرجاتها، ثم تأخذ أداة التشفير التلقائي للهدف إطارات فيديو للهدف، وتقوم بترميز ملامح الوجه إلى قيم عددية. بعد ذلك، يتم تغذية هذه القيم إلى طبقات مفكك التشفير الخاصة بوحدة التشفير التلقائي للممثل. ما يخرج هو وجه الممثل بتعبير وجه الهدف. باختصار، يلتقط المشفر التلقائي تعبيرات الوجه لشخص ما ويضعها على وجه شخص آخر.